SEO de Alta Performance

para Empresas do Rio Grande do Sul

Levamos sua empresa ao topo do Google com SEO técnico, Google Meu Negócio e engenharia de performance. Resultado real, previsível e consistente no RS.

Serviços que Impulsionam Seu Negócio

Atuamos com SEO técnico, Google Meu Negócio, engenharia de performance e criação de sites profissionais. Nossa metodologia combina dados, conteúdo e autoridade digital para gerar crescimento real e previsível para empresas em todo o Rio Grande do Sul.

Por que Escolher a Ti Encontrei?

Entregamos SEO de alta performance, engenharia de performance digital e estratégias baseadas em dados que transformam empresas do Rio Grande do Sul. Nossa metodologia combina técnica, conteúdo, autoridade digital e otimização contínua.

Crescimento Contínuo

Aumento real de impressões, cliques e posições no Google com projeção previsível.

Mais Clientes pelo Google

Estratégias avançadas de SEO Local fortalecem sua presença no Maps e nas buscas regionais.

Engenharia de Performance

Melhorias técnicas profundas que elevam Core Web Vitals, velocidade e estabilidade.

Autoridade Digital Real

Backlinks premium, PR digital e conteúdo estratégico elevam sua autoridade no setor.

Reconhecimento na Mídia

A Ti Encontrei já foi citada por veículos nacionais e internacionais, reforçando autoridade, confiança e relevância no ecossistema digital. Veja alguns dos principais destaques.

Conheça todas as publicações, citações e destaques da Ti Encontrei em veículos nacionais e internacionais.

Ver autoridade na mídia

Quem Somos

Desde 2017, a Ti Encontrei na Web atua com foco em crescimento digital, reunindo SEO estratégico, Google Meu Negócio, criação de sites profissionais e autoridade online para gerar resultados sólidos e consistentes.

Nossa proposta vai além de entregar presença digital. Trabalhamos para posicionar empresas de forma competitiva no Google, fortalecendo visibilidade, reputação e geração de oportunidades reais de negócio.

Combinamos análise, estrutura, conteúdo e performance para desenvolver projetos pensados para negócios que desejam crescer com base técnica, estratégia bem definida e execução profissional.

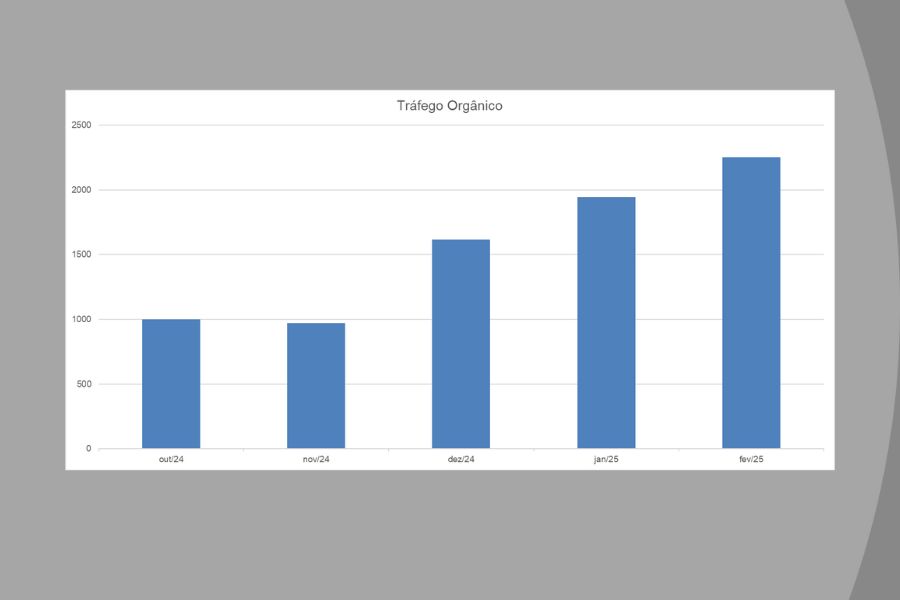

Resultados Reais

Veja alguns exemplos dos resultados obtidos com SEO técnico, Google Meu Negócio e engenharia de performance para empresas do Rio Grande do Sul.

Crescimento de Impressões e Cliques

Gráfico real do Google Search Console mostrando evolução orgânica consistente nos últimos 90 dias.

Mais Clientes pelo Google Maps

Aumento nas ações de rota, mensagens e visitas ao perfil no Google Meu Negócio.

Performance Técnica Otimizada

Melhorias em velocidade, estabilidade visual e índices Core Web Vitals após otimização técnica.

Infraestrutura Digital Empresarial: como crescer no Google com previsibilidade

Empresas que dominam o Google não dependem apenas de anúncios ou redes sociais. Elas operam sobre uma infraestrutura digital empresarial, onde SEO, autoridade digital, Google Meu Negócio e presença estratégica atuam de forma integrada e estruturada.

Essa base não funciona de forma isolada. Ela conecta estrutura técnica, conteúdo e posicionamento, permitindo que estratégias como SEO local, SEO técnico e crescimento regional atuem como um sistema.

Segundo análises do setor e estudos aplicados pela Ti Encontrei na Web, empresas que organizam corretamente seus ativos digitais não apenas atraem mais visitantes, mas constroem um fluxo contínuo de tráfego, leads e posicionamento — com crescimento previsível ao longo do tempo.

É essa estrutura que transforma o marketing em um ativo estratégico e diferencia empresas que apenas tentam crescer daquelas que realmente constroem presença sólida no digital através de uma base digital bem estruturada .

Se você quer entender como posicionar sua empresa no topo do Google e transformar seu site em um canal contínuo de aquisição, veja o guia completo de infraestrutura digital empresarial e construa uma base sólida para crescer com previsibilidade.

Expansão global em autoridade digital

Explore nosso conteúdo internacional sobre crescimento digital, ecossistemas online e construção de autoridade em escala global.

Acessar conteúdo internacional →Conteúdos que sustentam nossa estratégia digital

Explore artigos selecionados sobre SEO técnico, Google, autoridade digital, posicionamento online e crescimento previsível para empresas.

Transforme sua presença digital em crescimento real

Da estrutura ao posicionamento no Google, desenvolvemos estratégias completas para empresas que querem previsibilidade, autoridade e geração contínua de clientes no digital.

Solicitar estratégia personalizada →Atuação em Todo o Rio Grande do Sul

A Ti Encontrei na Web atende empresas em diferentes regiões do RS com soluções em SEO técnico, Google Meu Negócio, criação de sites profissionais e estratégias de autoridade digital. Nossa atuação regional permite desenvolver projetos alinhados à realidade de cada cidade, fortalecendo a presença local, a visibilidade no Google e a geração de oportunidades reais de negócio.

Pronto para colocar sua empresa no topo do Google?

SEO técnico, Google Meu Negócio, engenharia de performance e autoridade digital para empresas do Rio Grande do Sul que querem mais visibilidade, mais contatos e crescimento previsível.

Estratégias orientadas por dados, estrutura e posicionamento real para negócios que não querem depender apenas de anúncios.

Atendimento em todo o Rio Grande do Sul • Diagnóstico estratégico • Foco em resultado real